DMZ, hay vùng phi quân sự, là một khái niệm quan trọng trong an ninh mạng, thường được sử dụng để tăng cường bảo mật cho mạng nội bộ. Bài viết này sẽ giải thích chi tiết DMZ là gì, cách thức hoạt động, lợi ích, hạn chế và cách triển khai DMZ hiệu quả.

1. DMZ là gì và tại sao cần nó?

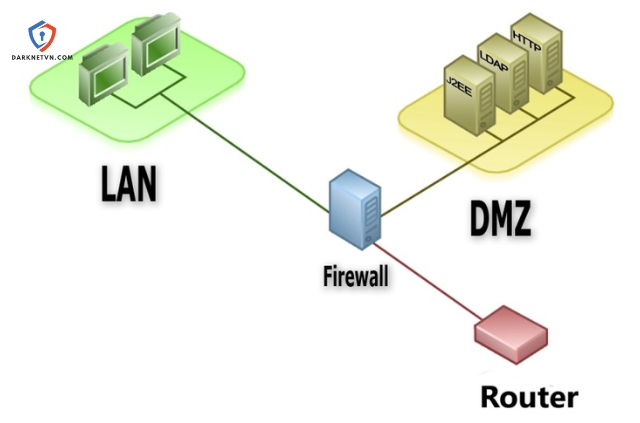

DMZ (Demilitarized Zone), dịch nôm na là vùng phi quân sự, là một phân đoạn mạng tách biệt giữa mạng nội bộ (LAN) an toàn và mạng bên ngoài (thường là Internet) không an toàn. Nó hoạt động như một vùng đệm, cung cấp một lớp bảo vệ bổ sung cho các tài nguyên quan trọng của tổ chức.

Tại sao chúng ta cần DMZ? Hãy tưởng tượng bạn có một ngôi nhà với rất nhiều đồ vật giá trị. Bạn không muốn mở toang cửa chính để ai cũng có thể vào xem. DMZ cũng tương tự. Nó cho phép người dùng bên ngoài truy cập một số dịch vụ nhất định (ví dụ: website, email) mà không cần trực tiếp truy cập vào hệ thống máy chủ và dữ liệu nhạy cảm bên trong mạng nội bộ. Điều này giúp giảm thiểu rủi ro khi một dịch vụ bị tấn công, hacker sẽ không thể dễ dàng xâm nhập vào toàn bộ hệ thống.

2. Cách thức hoạt động của DMZ

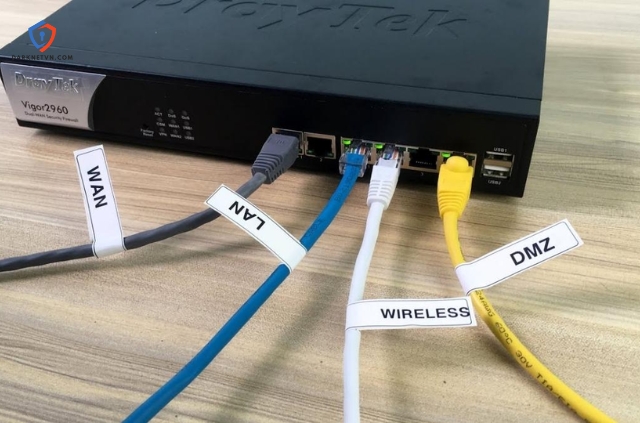

DMZ thường được triển khai bằng một hoặc hai firewall:

- Single Firewall DMZ: Trong cấu hình này, một firewall duy nhất có ba giao diện: một kết nối với Internet, một kết nối với mạng nội bộ và một kết nối với DMZ. Firewall này được cấu hình để cho phép lưu lượng truy cập cụ thể từ Internet đến DMZ, từ DMZ đến Internet và (thường hạn chế) từ DMZ đến mạng nội bộ.

- Dual Firewall DMZ: Trong cấu hình này, có hai firewall. Firewall thứ nhất nằm giữa Internet và DMZ, còn firewall thứ hai nằm giữa DMZ và mạng nội bộ. Điều này cung cấp một lớp bảo vệ mạnh mẽ hơn vì lưu lượng truy cập phải vượt qua hai firewall để đến được mạng nội bộ.

Các dịch vụ thường được đặt trong DMZ bao gồm:

- Web Server: Cho phép người dùng truy cập trang web của bạn.

- Mail Server: Cho phép gửi và nhận email.

- FTP Server: Cho phép chia sẻ tập tin.

- DNS Server: Giải quyết tên miền cho người dùng bên ngoài.

Những dịch vụ này cần phải được truy cập từ bên ngoài, nhưng cũng có rủi ro cao bị tấn công. Bằng cách đặt chúng trong DMZ, bạn giới hạn phạm vi ảnh hưởng nếu một trong các dịch vụ này bị xâm nhập.

3. Lợi ích và Hạn chế của DMZ

Lợi ích của DMZ:

- Tăng cường bảo mật: DMZ cung cấp một lớp bảo vệ bổ sung cho mạng nội bộ, giảm thiểu rủi ro bị tấn công từ bên ngoài.

- Kiểm soát truy cập: DMZ cho phép kiểm soát chặt chẽ lưu lượng truy cập giữa Internet, DMZ và mạng nội bộ.

- Cách ly dịch vụ: DMZ cách ly các dịch vụ công cộng khỏi mạng nội bộ, ngăn chặn các cuộc tấn công lan rộng.

- Đơn giản hóa quản lý bảo mật: DMZ tập trung các dịch vụ dễ bị tấn công vào một khu vực, giúp quản lý bảo mật hiệu quả hơn.

Hạn chế của DMZ:

- Độ phức tạp: Thiết lập và quản lý DMZ có thể phức tạp, đặc biệt đối với các cấu hình dual firewall.

- Chi phí: Triển khai DMZ có thể tốn kém, bao gồm chi phí phần cứng (firewall, server) và chi phí nhân sự (quản trị viên mạng).

- Không phải là giải pháp hoàn hảo: DMZ không loại bỏ hoàn toàn rủi ro bảo mật. Cần kết hợp với các biện pháp bảo mật khác để bảo vệ toàn diện.

4. Triển khai DMZ hiệu quả

Để triển khai DMZ hiệu quả, cần lưu ý các điểm sau:

- Xác định nhu cầu: Xác định rõ các dịch vụ cần được đặt trong DMZ và mức độ bảo mật cần thiết.

- Chọn cấu hình phù hợp: Chọn cấu hình DMZ phù hợp với quy mô và ngân sách của tổ chức (single hoặc dual firewall).

- Cấu hình firewall chính xác: Cấu hình firewall để cho phép lưu lượng truy cập cần thiết và chặn tất cả lưu lượng truy cập không cần thiết.

- Kiểm tra bảo mật thường xuyên: Thường xuyên kiểm tra bảo mật DMZ để phát hiện và khắc phục các lỗ hổng.

- Cập nhật phần mềm: Luôn cập nhật phần mềm trên các máy chủ trong DMZ để vá các lỗ hổng bảo mật.

- Giám sát lưu lượng mạng: Giám sát lưu lượng mạng trong DMZ để phát hiện các hoạt động đáng ngờ.

Lưu ý: Việc triển khai DMZ cần được thực hiện bởi những người có kiến thức chuyên môn về an ninh mạng.

5. Các phương pháp bảo mật khác cần kết hợp với DMZ

DMZ là một thành phần quan trọng trong kiến trúc bảo mật mạng, nhưng nó không phải là tất cả. Để bảo vệ toàn diện, cần kết hợp DMZ với các biện pháp bảo mật khác như:

- Intrusion Detection System (IDS) / Intrusion Prevention System (IPS): Hệ thống phát hiện/ngăn chặn xâm nhập.

- Endpoint Security: Bảo mật điểm cuối (máy tính, thiết bị di động).

- Security Information and Event Management (SIEM): Quản lý thông tin và sự kiện bảo mật.

- Regular Security Audits: Kiểm tra bảo mật định kỳ.

- Employee Security Training: Đào tạo bảo mật cho nhân viên.

Kết luận

DMZ là một công cụ mạnh mẽ để tăng cường bảo mật cho mạng nội bộ. Bằng cách hiểu rõ DMZ là gì, cách thức hoạt động và các lợi ích, hạn chế của nó, bạn có thể triển khai DMZ hiệu quả để bảo vệ các tài sản quan trọng của tổ chức. Để tìm hiểu thêm về an ninh mạng và các giải pháp bảo mật khác, hãy truy cập website Darknetvn.com.

FAQ

1. DMZ có an toàn tuyệt đối không?

Không. DMZ không phải là giải pháp bảo mật hoàn hảo. Nó chỉ cung cấp một lớp bảo vệ bổ sung. Cần kết hợp với các biện pháp bảo mật khác để bảo vệ toàn diện.

2. Tôi có thể sử dụng DMZ ở nhà không?

Có. Bạn có thể cấu hình DMZ trên router gia đình của mình. Tuy nhiên, điều này thường không cần thiết trừ khi bạn đang chạy các dịch vụ công cộng từ mạng gia đình của mình.

3. Sự khác biệt giữa DMZ và VPN là gì?

DMZ bảo vệ mạng nội bộ bằng cách cách ly các dịch vụ công cộng. VPN (Virtual Private Network) cho phép người dùng từ xa kết nối an toàn vào mạng nội bộ.

4. Firewall có cần thiết nếu tôi đã có DMZ?

Có. Firewall là một phần thiết yếu của cấu hình DMZ. Nó kiểm soát lưu lượng truy cập giữa Internet, DMZ và mạng nội bộ.

5. Làm thế nào để kiểm tra DMZ của tôi có hoạt động không?

Bạn có thể sử dụng các công cụ quét cổng để kiểm tra xem các dịch vụ trong DMZ có thể truy cập được từ Internet hay không, và kiểm tra xem lưu lượng truy cập từ DMZ đến mạng nội bộ có bị hạn chế hay không.